TAREA 1

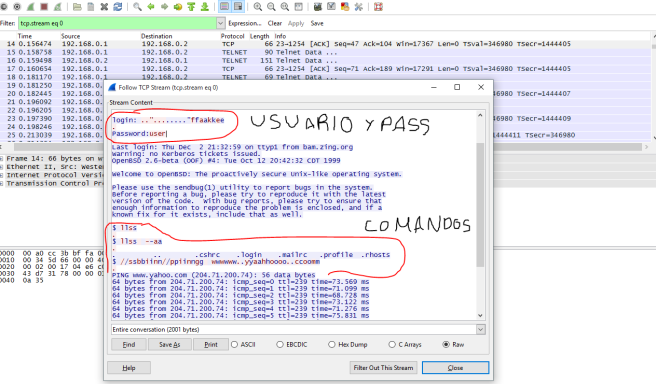

Primera parte: analizando un protocolo inseguro – Telnet.

En este caso, vamos a usar la traza telnet-raw.pcap, del repositorio de capturas disponible en Wireshark.

- ¿Qué usuario y contraseña se ha utilizado para acceder al servidor de Telnet?

Ususario: ..»…fake

Contraseña: user .

- ¿Qué sistema operativo corre en la máquina?

El sistema que corre la maquina es Linux. Lo podemos ver debido a los comandos que ejecuta

- ¿Qué comandos se ejecutan en esta sesión?

El usurio hace un ping a http://www.yahoo.com

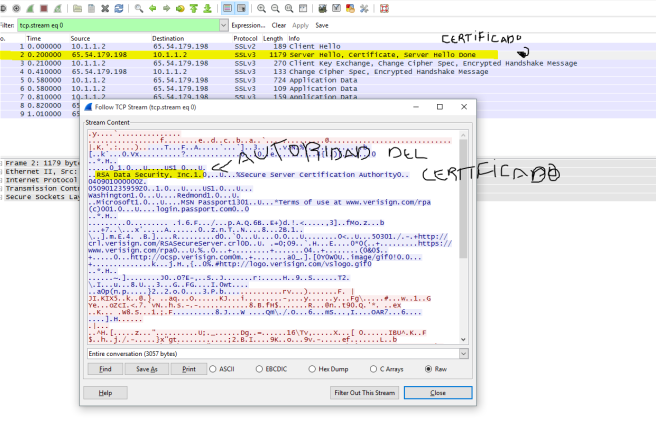

Segunda parte: analizando SSL

Para la realización de este ejercicio, descarga esta traza con tráfico SSL y abrela con Wireshark.

- ¿Puedes identificar en qué paquete de la trama el servidor envía el certificado?

En el paquete 1179 con protocolo ssl en su version3 (sslv3)

- ¿El certificado va en claro o está cifrado? ¿Puedes ver, por ejemplo, qué autoridad ha emitido el certificado?

El certificado está cifrado. Sin embargo se puede verla autoridad del certificado «RSA Data Security inc»

- ¿Qué asegura el certificado, la identidad del servidor o del cliente?

La identidad del cliente

Tercera parte: analizando SSH

- ¿Puedes ver a partir de qué paquete comienza el tráfico cifrado?

Una vez que el cliente y el servidor se ponen de acuerdo para cifrar el tráfico

- ¿Qué protocolos viajan cifrados, todos (IP, TCP…) o alguno en particular?

Todos los protocolo viajan cifrados

- ¿Es posible ver alguna información de usuario como contraseñas de acceso?

No pues están encriptadas.